- חוקה ויסודות המשטר

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

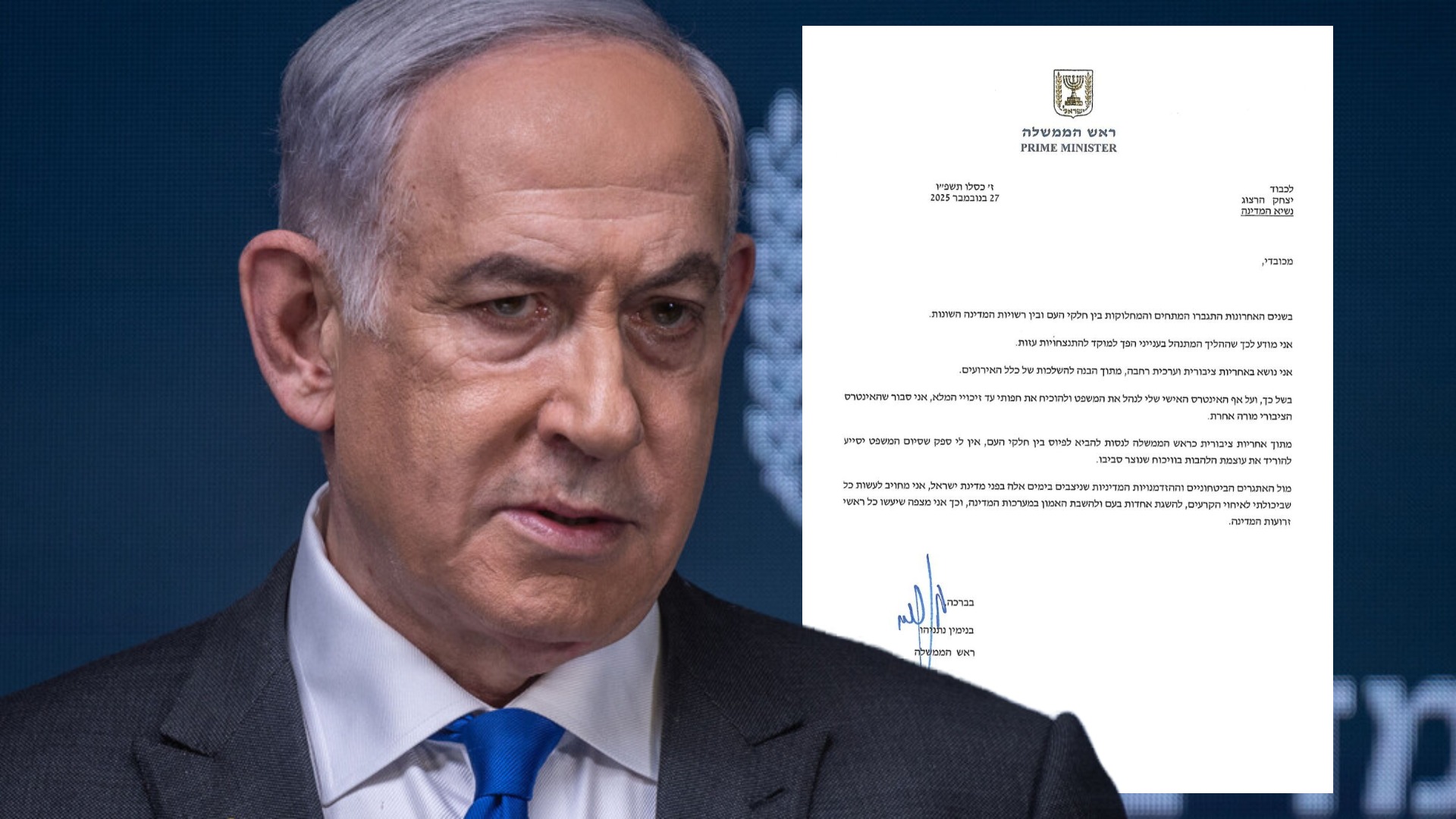

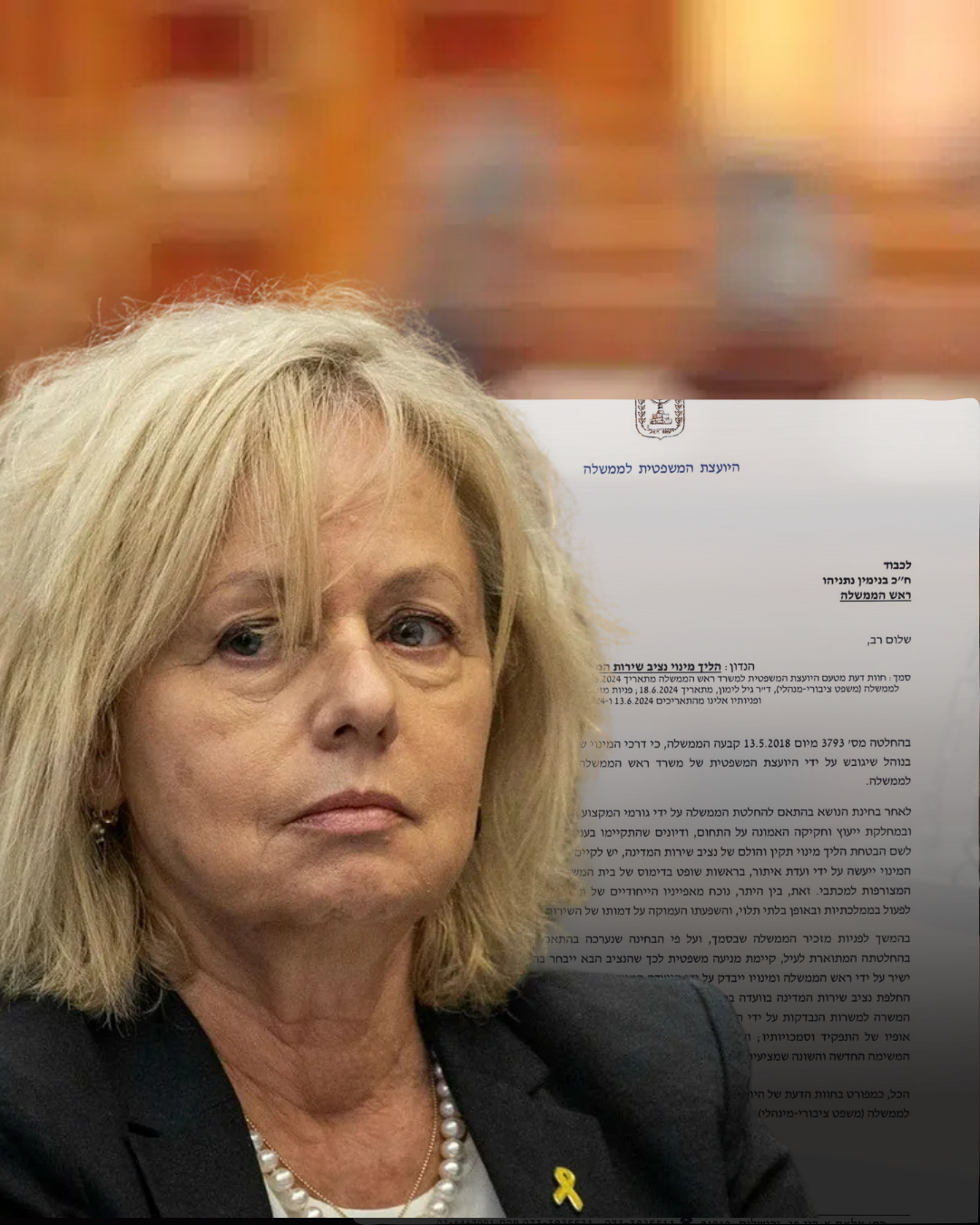

"תיקון חוק יסוד השפיטה – הרכב הוועדה לבחירת שופטים": מורה נבוכים

עמנואל הירשפלד טרכטינגוט

|20.04.2025

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

- ממשל ושירות ציבורי

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

הצעת חוק הרשויות המקומיות (זכויות וחובות של חברי מועצה), התשפ"ג-2023

עו"ד ד"ר מורן נגיד

|01.06.2025

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

- החברה הישראלית

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

- חברה וטכנולוגיה, בינה מלאכותית, דמוקרטיה בעידן של מדיה חברתית

- החברה הישראלית

- זרקור

- הכנסת

- חוקה ויסודות המשטר

- נייר מדיניות

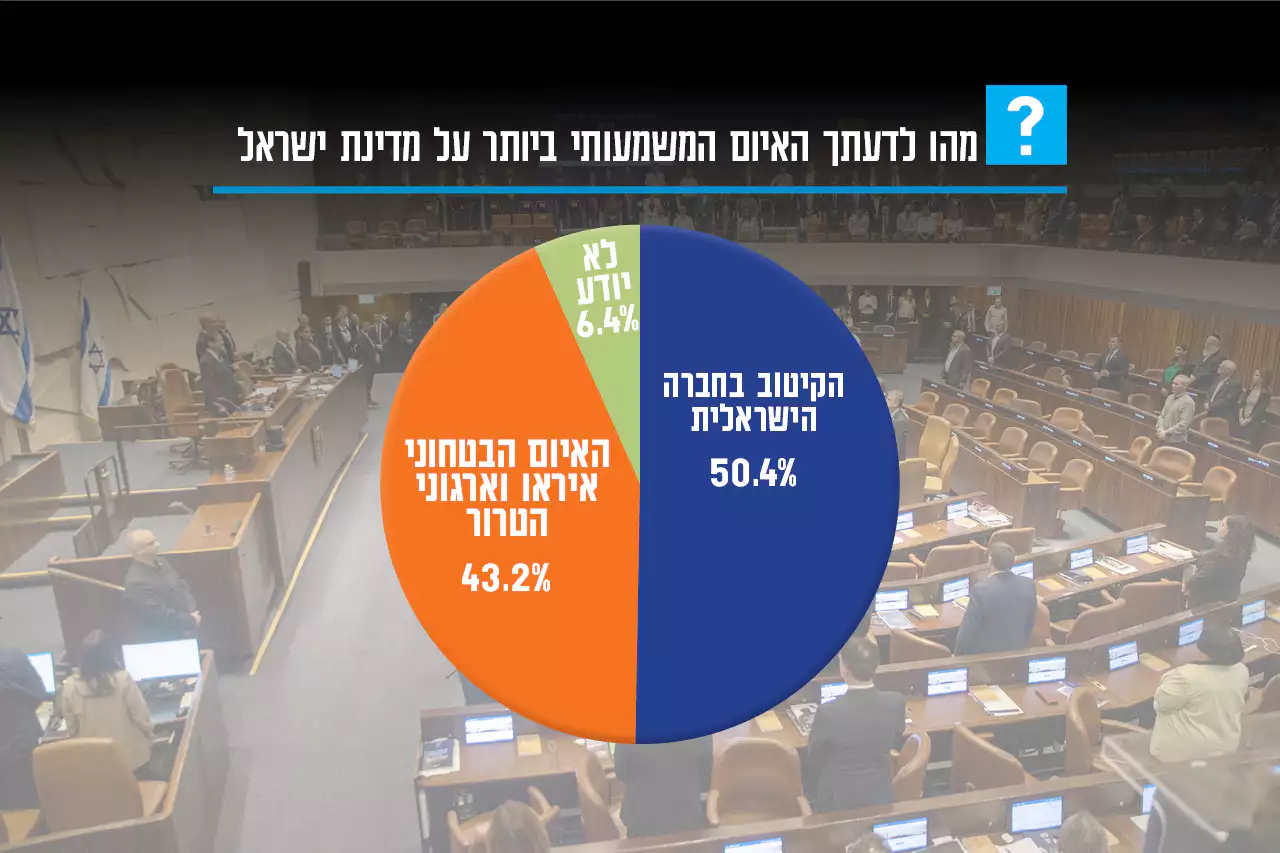

- "אחד העם"

- מחקרי דעת קהל